非法加密货币挖掘:如何识别并应对这一新型网

什么是非法加密货币挖掘?

- 定义及背景 - 非法挖掘形式 - 成因分析 2.非法加密货币挖掘的常见手段

- 恶意软件的应用

- 利用公共Wi-Fi网络

- 企业内部网络的垄断

3.

- 恶意软件的应用

- 利用公共Wi-Fi网络

- 企业内部网络的垄断

3. 如何识别非法加密货币挖掘的迹象

- 系统性能下降 - 坏账单和电费暴增 - 异常网络流量 4.应对非法加密货币挖掘的措施

- 加强网络安全防御

- 定期监控和审计系统

- 用户教育和意识提升

5.

- 加强网络安全防御

- 定期监控和审计系统

- 用户教育和意识提升

5. 合法与非法挖掘的区别

- 合法挖掘的原则和技术 - 不同的监管框架 - 社会责任与道德思考 6.未来趋势:非法加密货币挖掘的挑战与机遇

- 监管动态 - 技术创新的双刃剑 - 社区反应与自我保护意识的提升 **正文内容**什么是非法加密货币挖掘?

在数字化经济迅猛发展的今天,加密货币已成为许多人投资和交易的主要选择。而在这个生态中,非法加密货币挖掘则如同一股暗流,潜藏于网络的阴影之下。简单来说,非法加密货币挖掘是指未授权或未经同意地利用他人的计算资源进行加密货币挖掘的行为。这种行为不仅侵害了受害者的权益,还对计算机系统和网络安全构成了严重威胁。

非法挖掘的形式多种多样,常见的方式包括通过恶意软件占据用户计算机的算力,或是在公共Wi-Fi网络中秘密进行算力盗取。随着加密货币市场的不断变化,非法挖掘的手段也在不断升级,其复杂性和隐蔽性使得识别与防范越来越具挑战性。

非法加密货币挖掘的常见手段

非法加密货币挖掘的途径主要集中于利用恶意软件、公共网络和企业内部网络。首先,黑客常常通过恶意软件潜入用户电脑,安装挖矿程序以窃取计算资源。受害者在不知情的情况下,计算机资源被用于挖掘数字货币,使得系统运行缓慢、卡顿。

其次,利用公共Wi-Fi网络是另一种常见的手段。在没有足够安全措施的环境中,黑客能够轻易发起攻击,控制连接到该网络的设备进行非法挖矿。对于普通用户来说,他们往往对这些潜在危险缺乏足够的认知,导致了大量的资源损失。

另外,在许多企业内部网络中,黑客通过侵入系统后,通常会施加控制,强制挖掘加密货币。这不仅会影响企业的运行效率,还可能导致机密数据的外泄,为企业带来无法估量的损失。

如何识别非法加密货币挖掘的迹象

识别非法加密货币挖掘的迹象至关重要,以下几点是值得注意的警示信号。

首先,系统性能的异常变化是一个重要的判断指标。如果用户发现计算机变得异常缓慢,甚至在正常操作中出现卡顿的现象,很可能是因为计算资源被用于非法挖掘。

其次,意外的电费账单上升同样是一个警示信号。由于加密货币挖掘需要消耗大量的电力,用户若发现电费飞涨,尤其在没有使用额外电器的情况下,应该引起警觉。

最后,异常的网络流量也是判断系统安全的重要依据。如果发现网络带宽被异常消耗,或是看到了不明来源的流量,及时检查系统安全变得更加必要。

应对非法加密货币挖掘的措施

面对日益猖獗的非法加密货币挖掘行为,企业和个人都需要采取措施加强网络安全防御。

首先,使用强大的防病毒软件和防火墙可以有效阻挡大部分恶意软件的侵袭。此外,企业可以通过严格的访问控制和网络分段,阻止黑客通过内部网络进行挖掘。

其次,定期监控和审计计算机系统的性能也是一种必要手段。通过监控软件,可以实时查看计算机的资源使用情况,并发现异常行为,及时采取措施。

除了技术手段,提升用户的安全意识同样重要。用户应该了解什么是非法挖掘,如何识别潜在的威胁,从而在日常使用中提高警觉性,避免落入黑客的圈套。

合法与非法挖掘的区别

合法的加密货币挖掘是指在法律允许的框架内,使用自身设备和资源进行挖掘。合法挖掘通常遵循一定的法规和原则,其操作方式透明,且不会对他人造成影响。

而非法挖掘则完全没有这些约束,它不仅破坏了虚拟货币挖掘的正常生态,还加大了监管的艰难度。不同的国家和地区对加密货币的监管政策不一,合法与非法挖掘之间的界限在某些情况下可能模糊,这也导致了对加密货币挖掘的界定较为复杂。

在合法挖掘中,用户理性投资、合理分配资源,遵循道德和法律的底线,而非法挖掘则常常充斥着灰色地带,甚至存在更高的风险。

未来趋势:非法加密货币挖掘的挑战与机遇

随着加密货币的不断发展,非法挖掘也面临着不同的挑战与机遇。一方面,各国政府加大了对加密货币行业的监管力度,推动了不同法律法规的出台,从根源上打击非法挖掘行为。

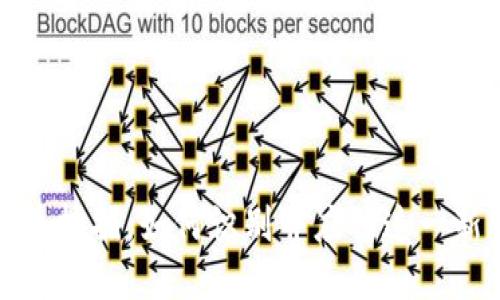

另一方面,技术的不断进步也在改变着挖掘的模式。区块链以及相关技术的革新可能使得非法挖掘更难以实现,同时合法挖掘则能够获得更高效率。但技术的进步也可能被黑客利用,暗流依旧潜伏。

最后,社区的反应与自我保护意识的提升也在推动人们正视这一新型网络威胁,树立安全防范的意识,以维护网络的整体环境。

总之,非法加密货币挖掘作为一个新兴的网络威胁,需要引起广泛关注。通过深入的了解和及时的应对,用户和企业才能在数字经济的浪潮中保护自身的安全和利益。